主页 > 苹果手机imtoken怎么下载 > 区块链简介 - 关于比特币的问题

区块链简介 - 关于比特币的问题

说起比特币,相信大家都不陌生。毕竟,从来没有一种电子货币像今天的比特币那样广为人知,以至于它变成了像黄金股这样可以用来“炒作”的金融产品。比特币就像网络上的一个传说,我们可能听说过它有很多很多神奇的属性,而像我之前对这些一无所知的小问号,每次想到比特币,我都有很多朋友.

本文旨在尝试从各种技术的效果(功能)层面进行连接,即不讨论比特币所依赖的技术的具体实现方式,而只是说明可以实现什么样的效果(功能)这项技术必须澄清比特币中的一些概念,而不是当前的区块链。 01 基础知识 这里给出的例子只是为了说明功能,与比特币的具体实现无关

散列函数

大家最熟悉的hash函数应该是MD5了,太常用了,我们知道网站数据库中的各种账号密码往往都是用MD5加密的,所以我们选择MD5来说明hash函数的作用。简单来说,哈希函数就是将任何电子数据不可逆地(仅是蛮力)转换成一串固定长度的数字。例如,字符串“admin”在 MD5 散列后得到“21232F297A57A5A743894A0E4A801FC3”,这是一个十六进制数。您也可以将其视为字符串。此外,哈希函数还有一个特点,就是即使原始数据稍有变化,输出的个数也会有很大的不同。比如我把上面的字符串改成“Admin”,生成的数字就变成了“E3AFED0047B08059D0FADA10F400C1E5”,注意这个特性不会因为输入数据的长度而改变。因此,哈希函数常用于验证文件或数据传输后的完整性。

非对称加密

非对称加密算法有很多种,最经典的就是RSA,它的典型作用是克服传统的对称加密,因为加密和解密都是用同一个密钥进行的。在通信环境中无法保证密钥(这个东西是用什么加密的?)的安全传输的缺点。在非对称加密系统中,公钥可以自由分发,任何人都可以使用公钥进行加密,但只有私钥才能解密公钥加密的信息。等价的就是只有用私钥加密的信息才能用公钥解密。这是非对称加密的另一种应用,即数字签名。在私钥不泄露的情况下,用它来加密信息就像给了信息只要签名,就可以证明信息一定来自私钥的持有者(每个人都有公钥,拿出来并解密,成功则表示有效)。

02比特币与区块链的关系

比特币是中本聪为了随时实现像现金或黄金一样的直接交易(P2P),并且由于数字信息比特币使用的区块链属于,可以避免一笔钱被花费n次(双花)问题的一种数字货币可以完美复制。为了实现比特币,中本聪创造了一个特定的机制,这个特定的机制被人抽象成一个框架(中本聪没有明确提出这个词)(因为目前的区块链和比特币在具体实现上还是有区别的),这被称为区块链技术。显然,这项技术不仅可以用来实现比特币,还可以用来实现很多其他的应用,所以才会如此受欢迎。总之,比特币是区块链的一种应用,区块链是在比特币诞生之后提出的。

03 为什么叫区块链?

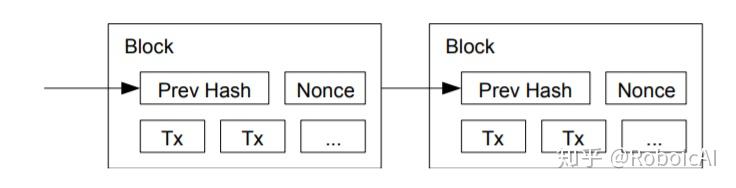

我们只是以比特币中的区块链为例。为了避免双花问题,必须记录所有交易,账户必须真实可靠。比特币在实现这种记账机制时,每隔 10 分钟左右将这段时间内发生的交易信息打包成一个“区块”(与这段时间内发生的交易数量无关),为了保证真实性, 这个块的头部附加了一个块的哈希值和一个工作量证明的数据(也就是下图中的nonce,什么是工作量证明下面会讲),如此连续,每两个区块 区块通过哈希值连接起来形成一条链,所以称为区块链。如果你想修改链上的某笔交易(做一个假账户),你必须在后续的区块中重做所有的工作量证明,这样这个假账户才能被全网信任。

04 比特币是一种什么样的存在? (比特币是文件吗?)

不记得多久以前看到一个新闻,一个书呆子无意中在他的旧电脑里发现了几个比特币,于是他一夜暴富,开始了自己的生活。顶峰。 . 这个消息让我觉得比特币是某种文件。你不能通过复制和粘贴获得一堆吗?事实上,情况并非如此。宅男发现的不是比特币本身,而是比特币钱包。所谓比特币钱包,本质上是一对非对称密钥。用户通过私钥签署每笔交易,而比特币网络通过公钥验证交易的真实性。所以,当他找到私钥的时候,其实是获得了继续用这些比特币进行交易的权利,也就是他找出了几个比特币。

05 所谓的挖矿究竟是做什么的?为什么需要这么多显卡、这么耗电?

所谓挖矿,其实就是为了维护整个比特币网络,防止出现双花问题而记账。那么为什么可以开采比特币呢?比特币的机制 为了鼓励大家参与网络的维护,提出了一种激励机制,即每成功封装一个区块,就可以获得新生成的比特币作为对维护者(矿工)的奖励那么自然每个人都想成为能封装块的人,那么如何确定谁来封装块呢?比特币采用了所谓的工作量证明机制(PoW),它提出了一个条件,即只有首先满足条件的矿工才能封装区块。那么有哪些条件呢?比如要找一串数据,这串数据的hash值有一定的特点,比如和前一个block的hash的前n位相同(只有和hash有关前一个块的是否可以起到防止篡改的作用))。熟悉hash函数的童鞋们马上就会意识到,这需要大量的计算,当然不一定,也许你运气好,随便一个hash就足够满足条件了? (我感觉你在想桃子)因此,矿工为了追求稳定性和速度,使用大量的计算设备(显卡)来寻找满足条件的数据,以便封装区块并获得奖励。这也导致大量的电力消耗。随着越来越多的矿工加入竞争,网络的算力不断提升,满足条件变得越来越容易。但是,为了保证区块仅在 10 分钟左右被封存一次,比特币网络会增加满足条件的难度(获取新币越来越难,造假账户越来越难)。

06 只要我挖,就可以获得比特币吗?

看完上面的介绍,答案显然不一定。如果只是随便找一台单片机挖矿,先找到合格的工作量证明数据的可能性太小,无法与矿场竞争,很难获得区块奖励。

07 为什么比特币不会通胀?

中本聪在创建第一个比特币区块时获得了 50 个比特币的奖励。比特币机制规定,每210,000个区块,创建新区块的奖励将减少一半,而中本聪也将比特币总数限制为2100万,因此可以计算出所有比特币预计在2140年发行. 比特币的机制越来越少,使得它与发行硬币不同,发行硬币一般不会通货膨胀。

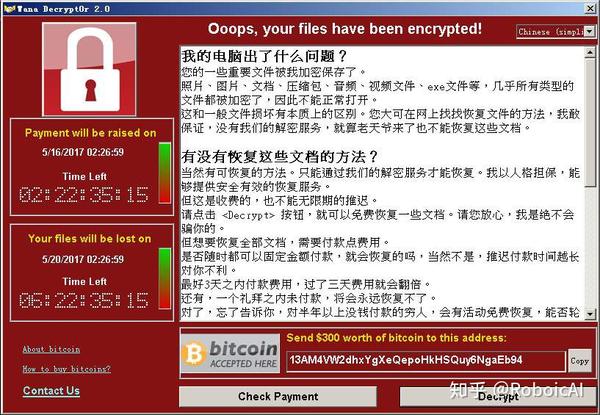

08 为什么勒索软件使用比特币作为交换手段?

我们都听说无法通过比特币收款地址追踪收款人,但我们也听说比特币账户的流量信息是公开透明的,这听起来有点矛盾。那么黑客究竟是如何利用比特币实现匿名的呢?这涉及到两个方面。

1.比特币本身的机制

比特币网络是一个去中心化的网络,每个节点都是平等的,他们共同维护着整个比特币账本。这些节点分散在世界各地,没有一个单一的权限可以控制所有的节点;其次,虽然比特币流向信息是透明的,但只是在钱包层面公开比特币使用的区块链属于,而比特币账户只是一对非对称加密的密钥,不包含任何个人信息,用户可以随时生成新的钱包。在比特币创建论文中,中本聪建议为每笔交易使用一个新钱包,以避免特定钱包与个人相关联;而普通比特币的coin节点不会存储哪个ip先发起交易。

但是比特币的交易流程是没有加密的,也就是说,当黑客想要从与勒索软件关联的账户中转账时,转账的流程可能仍然被他使用。被网络的防火墙拦截;而如果某个权威机构在大范围的网络中安装了异常节点,该节点会记录交易与发起者ip的对应关系,以找出哪些节点总是最先收到交易请求,那么匿名性也被削弱了。因此,黑客还需要借助其他辅助的匿名手段。

2.黑客使用的其他匿名方法

从上面的介绍可以看出,黑客隐藏ip还是需要其他手段的协助,而这个时候应该是著名的Tor网络已经出现了。至于为什么 Tor 可以隐藏 IP,已经超出了本文的范围。

本文为第一个公众号【RoboticAI】,欢迎看更多有趣的顶级论文!